Comment détecter et atténuer les attaques de la couche applicative

« Il faut 20 ans pour bâtir une réputation et quelques minutes de cyber-incident pour la détruire. » Ces mots de Stéphane Nappo, CISO de Société Générale International Banking(1), résonnent particulièrement lorsqu’on examine les attaques sur la couche applicative, l’une des menaces de cybersécurité les plus courantes et les plus dévastatrices aujourd’hui. L’ampleur du danger est alarmante : lors d’un Cyber Forum à la Chambre des Lords à Londres, il a été révélé que 56 % des attaques DDoS ciblant les clients AWS étaient des attaques sur la couche applicative(2).

L’impact commercial de ces attaques dépasse largement la simple interruption de service. Les entreprises subissent des pertes financières importantes dues aux temps d’arrêt, à la détérioration de leur réputation, à la perte de confiance des clients et aux potentielles sanctions réglementaires. Cela souligne l’urgence pour les organisations de comprendre et de se protéger contre ces menaces sophistiquées.

TLDR

- Les attaques sur la couche applicative ciblent la couche la plus haute du modèle OSI, là où fonctionnent les applications web.

- Ces attaques sont particulièrement dangereuses car elles imitent le comportement des utilisateurs légitimes.

- Elles peuvent contourner les mesures de cybersécurité traditionnelles en apparaissant comme un trafic normal.

- Leur impact peut aller de l’interruption de service au vol de données, en passant par des pertes financières.

Comment fonctionnent les attaques sur la couche applicative

Les attaques sur la couche applicative ciblent la couche 7 du modèle réseau OSI, où les applications web traitent les requêtes des utilisateurs. Contrairement aux attaques plus simples au niveau réseau, ces menaces sophistiquées visent directement les applications elles-mêmes et imitent souvent le comportement des utilisateurs légitimes pour échapper à la détection. Elles exploitent les vulnérabilités des applications web en les submergeant de requêtes apparemment valides, ce qui les rend particulièrement difficiles à identifier et à stopper.

La couche applicative est la couche la plus haute du modèle OSI.

5 types d’attaques sur la couche applicative

Plusieurs types d’attaques sur la couche applicative menacent les entreprises modernes :

Attaques par inondation HTTP (HTTP flood)

Les attaques par inondation HTTP saturent les serveurs web en envoyant un grand nombre de requêtes HTTP GET ou POST apparemment légitimes. Contrairement aux attaques DDoS classiques, ces requêtes semblent normales, ce qui les rend plus difficiles à filtrer.

Par exemple, les attaquants peuvent faire des requêtes en boucle sur des pages nécessitant beaucoup de ressources, comme des résultats de recherche ou des requêtes en base de données. Chaque demande mobilise des ressources serveur, jusqu’à épuisement de sa capacité à répondre aux utilisateurs légitimes.

Attaques Slowloris

Les attaques Slowloris sont particulièrement dangereuses, car elles nécessitent très peu de ressources pour être exécutées. L’attaque fonctionne en ouvrant de nombreuses connexions vers le serveur web ciblé et en les maintenant ouvertes le plus longtemps possible. Elle envoie ensuite des requêtes HTTP partielles à intervalles réguliers, empêchant ainsi le serveur de fermer ces connexions.

Chaque connexion consommant des ressources serveur, l’attaque finit par saturer la capacité de connexion du serveur. Ce qui rend Slowloris particulièrement pernicieux, c’est que les journaux peuvent afficher un trafic apparemment normal alors que le serveur devient progressivement inaccessible aux utilisateurs légitimes.

Attaques par inondation de requêtes DNS (DNS query flood)

Les attaques par inondation de requêtes DNS ciblent l’infrastructure du système de noms de domaine en submergeant les serveurs DNS d’un grand volume de requêtes de résolution. Les attaquants utilisent généralement des botnets pour générer des millions de requêtes DNS, souvent pour des domaines inexistants.

Cela oblige les serveurs DNS à gaspiller des ressources pour tenter de résoudre ces requêtes. Lorsqu’elles réussissent, ces attaques empêchent les utilisateurs légitimes d’accéder aux sites web en perturbant le processus de résolution des noms de domaine en adresses IP.

Attaques par cross-site scripting (XSS)

Les attaques XSS injectent des scripts malveillants dans des applications web, que d’autres utilisateurs exécutent involontairement. Ces attaques existent sous trois principales formes :

- XSS stocké (Stored XSS) : le code malveillant est stocké de façon permanente sur les serveurs cibles ;

- XSS réfléchi (Reflected XSS) : le code malveillant est renvoyé par un serveur web et exécuté dans le navigateur de la victime ;

- XSS basé sur le DOM (DOM-based XSS) : le code malveillant s’exécute directement dans l’environnement DOM du navigateur.

Les scripts injectés peuvent voler des cookies de session, rediriger les utilisateurs vers des sites malveillants ou manipuler le contenu des pages. Ce qui rend les attaques XSS particulièrement dangereuses, c’est que le code malveillant s’exécute avec les mêmes privilèges que l’application web légitime.

Attaques par injection SQL

Les attaques par injection SQL commencent au niveau de la couche applicative mais peuvent s’infiltrer plus profondément dans l’infrastructure d’une organisation. Elles exploitent des vulnérabilités présentes aux points d’entrée des applications – généralement les formulaires web, les paramètres d’URL ou les endpoints d’API – pour cibler les systèmes de bases de données sous-jacents.

En insérant du code SQL malveillant dans ces entrées applicatives, les attaquants créent une réaction en chaîne à travers plusieurs couches de la pile technologique. Par exemple, un attaquant peut injecter une requête SQL spécialement conçue dans un formulaire de connexion pour forcer la base de données à retourner tous les enregistrements utilisateurs au lieu de simplement valider les identifiants de connexion.

Comment détecter et atténuer les attaques sur la couche applicative

La protection moderne contre les attaques sur la couche applicative repose sur une combinaison avancée de techniques de détection et de stratégies d’atténuation, allant de la simple surveillance du trafic aux systèmes d’apprentissage automatique sophistiqués. Le succès dépend de l’intégration de ces méthodes dans une stratégie de cybersécurité cohérente, plutôt que de les traiter comme des solutions isolées.

Détection des attaques sur la couche applicative

La première ligne de défense consiste à savoir où chercher. Une détection précoce des attaques sur la couche applicative passe par une surveillance attentive de plusieurs indicateurs clés :

- pics de trafic inhabituels en provenance d’adresses IP ou de zones géographiques similaires ;

- augmentation de la latence dans les temps de réponse des applications ;

- consommation anormalement élevée de CPU et de mémoire ;

- modifications inattendues dans le comportement des utilisateurs ou la fréquence des requêtes.

Bien qu’il soit théoriquement possible de surveiller ces indicateurs manuellement, un système de détection robuste sera à la fois plus efficace et plus sécurisé.

L’analyse comportementale constitue le socle de la détection moderne, qui examine les modèles de trafic pour identifier des anomalies pouvant signaler une cyberattaque. Ces systèmes établissent des bases de référence à partir de données historiques, puis signalent toute déviation suspecte. Par exemple, si un site web reçoit habituellement 100 requêtes par minute d’un pays donné, une soudaine augmentation à 10 000 requêtes mérite une enquête approfondie.

La surveillance du taux de requêtes constitue une autre couche essentielle de détection en suivant la fréquence des requêtes provenant d’adresses IP ou de sessions utilisateur spécifiques. Les systèmes modernes vont au-delà du simple comptage des requêtes : ils analysent des éléments tels que la rapidité des soumissions de formulaires, les mouvements de souris et le timing des frappes au clavier pour distinguer les utilisateurs humains des attaques automatisées.

Atténuation des attaques sur la couche applicative

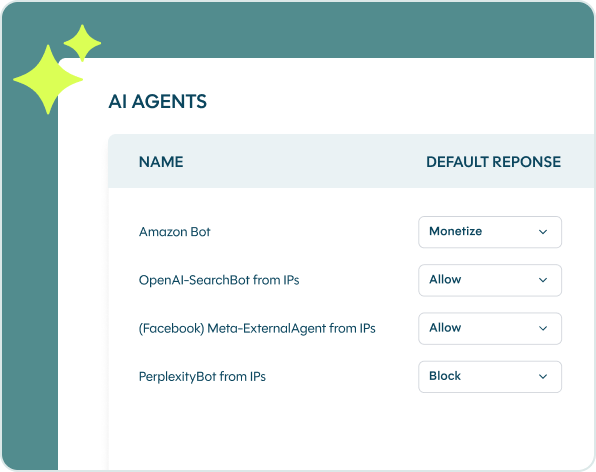

L’atténuation en temps réel des attaques sur la couche application nécessite des mécanismes de défense sophistiqués et multicouches, qui vont au-delà des firewalls applicatifs (WAF). Les systèmes de protection modernes utilisent l’analyse dynamique du trafic et des mécanismes de réponse adaptatifs pour identifier et bloquer les requêtes malveillantes tout en garantissant l’accès des utilisateurs légitimes.

Au cœur d’une atténuation efficace en temps réel se trouve l’analyse intelligente des requêtes. Ces systèmes examinent simultanément plusieurs paramètres, tels que les schémas de requêtes, le contenu des charges utiles et les signatures comportementales des clients. Plutôt que de s’appuyer sur des règles statiques, les solutions modernes utilisent des seuils dynamiques qui s’ajustent automatiquement en fonction des modèles de trafic habituels, des variations saisonnières et des campagnes marketing.

Les systèmes avancés analysent le contexte de chaque requête en prenant en compte des facteurs tels que :

- les schémas comportementaux des utilisateurs historiques,

- les empreintes numériques des appareils,

- les caractéristiques des sessions,

- la vitesse des requêtes,

- les scores de qualité d’interaction.

Lorsqu’une cyberattaque est détectée, les systèmes d’atténuation sophistiqués peuvent appliquer des contre-mesures progressives. Plutôt que de bloquer immédiatement un trafic suspect, ils peuvent d’abord déployer des défis JavaScript ou des CAPTCHA pour vérifier la présence d’un utilisateur humain. Cette approche permet de réduire les faux positifs tout en maintenant l’accès aux utilisateurs légitimes, même en cas d’attaque active.

L’atténuation en temps réel nécessite également une surveillance continue des indicateurs de performance des applications. En suivant les temps de réponse, les taux d’erreur et l’utilisation des ressources à travers différentes parties de l’application, les systèmes de protection peuvent rapidement identifier les composants sous pression et adapter leurs stratégies de défense en conséquence. Cette approche, axée sur la performance, garantit que les efforts d’atténuation ne créent pas involontairement des goulots d’étranglement ou des interruptions de service.

Bonnes pratiques pour prévenir les attaques sur la couche applicative

La prévention des attaques applicatives nécessite une approche proactive et globale, combinant contrôles techniques et processus organisationnels. Bien qu’aucune mesure unique ne puisse offrir une protection complète, l’adoption de ces bonnes pratiques réduit considérablement les vulnérabilités aux attaques.

Security by design : intégrez la sécurité dès la conception de vos applications. Les équipes de développement doivent appliquer des pratiques de codage sécurisé, effectuer des revues de code axées sur la sécurité et tester chaque nouvelle fonctionnalité pour détecter les vulnérabilités avant le déploiement. Cette approche proactive empêche de nombreuses failles d’atteindre l’environnement de production.

Évaluations de sécurité régulières : associez des analyses automatisées de vulnérabilités, des tests d’intrusion et des tests de charge dans un programme de sécurité continu. Effectuez des scans automatisés chaque semaine et des tests d’intrusion tous les trimestres. Une évaluation régulière permet d’identifier les vulnérabilités en amont et de réduire le risque d’attaques réussies.

Surveillance et analyse du trafic : suivez les schémas de trafic habituels et identifiez rapidement les anomalies grâce à des systèmes de surveillance avancés. Définissez des mesures de référence, surveillez le comportement des utilisateurs et mettez en place des alertes en temps réel pour détecter toute activité inhabituelle. L’examen régulier des logs permet de repérer les menaces potentielles avant qu’elles ne s’intensifient.

Contrôle d’accès et authentification : mettez en place des contrôles d’accès renforcés grâce à l’authentification multifactorielle, une gestion sécurisée des sessions et un accès basé sur les rôles selon le principe du moindre privilège. La rotation régulière des mots de passe et les restrictions IP pour les fonctions sensibles ajoutent des couches de sécurité supplémentaires contre les accès non autorisés.

Protection de l’infrastructure : sécurisez votre infrastructure avec des limitations de taux de requêtes, une segmentation réseau et des protocoles de sécurité à jour. Utilisez des réseaux de distribution de contenu (CDN) pour répartir le trafic et appliquez des correctifs réguliers aux systèmes. Cette approche multicouche renforce votre défense contre divers types d’attaques.

Plan de réponse aux incidents : élaborez un plan de réponse aux incidents clair, définissant les rôles et procédures à suivre en cas d’attaque. Des simulations régulières permettent de s’assurer que l’équipe sait comment réagir efficacement. L’analyse post-incident contribue à améliorer les réponses futures et à identifier les points à renforcer.

Formation des employés : favorisez une culture de la cybersécurité en organisant des formations régulières pour l’ensemble du personnel. Adaptez ces formations aux spécificités de chaque rôle et informez les équipes sur les nouvelles menaces. Des employés bien formés réduisent considérablement le risque d’attaques réussies.

Gestion des risques liés aux tiers : évaluez la sécurité de vos fournisseurs et appliquez des contrôles stricts d’accès aux API pour vos partenaires. Une surveillance continue des services tiers et un examen périodique des accès garantissent la sécurité de l’ensemble de votre écosystème applicatif.

Les tendances futures en matière de sécurité sur la couche applicative

L’évolution la plus immédiate de la sécurité sur la couche applicative repose sur la course à l’armement entre attaquants et défenseurs dans le domaine de l’IA. Le Rapport 2024 sur la sécurité anti-bots mondiale de DataDome révèle que même les bots les plus basiques deviennent de plus en plus sophistiqués grâce à l’IA, ce qui rend les mécanismes de défense traditionnels obsolètes. Tandis que les hackers exploitent l’IA pour créer des bots capables d’imiter parfaitement le comportement humain, les défenseurs développent en parallèle des systèmes de détection alimentés par l’IA toujours plus avancés.

La sécurité des API constitue le prochain grand défi, à mesure que les entreprises adoptent des architectures API-first. La prolifération des API a ouvert de nouvelles surfaces d’attaque que les mesures de sécurité traditionnelles ne peuvent pas protéger efficacement. Les solutions de sécurité de demain devront inclure une découverte automatique des API et une protection en temps réel contre des menaces avancées comme l’abus de logique métier et la manipulation de paramètres.

Enfin, à mesure que les entreprises déploient davantage de solutions informatiques de pointe, les mesures de sécurité devront évoluer pour protéger ces systèmes distribués tout en maintenant les performances et l’évolutivité. Cette tendance s’aligne avec le besoin croissant de détection et d’atténuation des menaces en temps réel, particulièrement face à la diversification géographique des attaques.

Comment DataDome protège contre les attaques sur la couche applicative ?

DataDome offre une protection complète contre les attaques sur la couche applicative grâce à sa plateforme de sécurité avancée. La solution combine surveillance en temps réel, détection basée sur l’apprentissage automatique et mécanismes de réponse automatisés pour contrer aussi bien les attaques simples que sophistiquées. Réservez une démonstration en direct pour découvrir comment protéger votre entreprise contre les attaques applicatives.

FAQ sur les attaques sur la couche applicative

Une attaque sur la couche applicative en SIP (Session Initiation Protocol) cible le protocole de communication utilisé pour les appels VoIP et les sessions multimédias. Les hackers submergent les serveurs SIP avec des requêtes malveillantes, comme des messages REGISTER ou INVITE, qui saturent la capacité du serveur à traiter les demandes d’appels légitimes et peuvent ainsi perturber les communications vocales de toute une organisation.

Une attaque par inondation WS Discovery exploite le protocole WS-Discovery, qui permet aux appareils du réseau de se découvrir automatiquement les uns les autres. Les attaquants envoient un volume élevé de requêtes Discovery malformées vers une cible, souvent en usurpant des adresses IP. Comme ces requêtes nécessitent des ressources serveur pour être traitées, elles peuvent submerger le système visé et perturber les requêtes légitimes de découverte de services.

Les attaques sur la couche applicative se distinguent des attaques sur la couche réseau par leur niveau de sophistication et leur cible. Alors que les attaques sur la couche réseau visent à saturer la bande passante ou l’infrastructure avec un volume élevé de trafic malveillant, les attaques sur la couche applicative ciblent des applications spécifiques en imitant le comportement d’un utilisateur légitime. Cela les rend plus difficiles à détecter, car elles ressemblent souvent à des requêtes valides pour l’application, tandis que les attaques sur la couche réseau sont plus facilement identifiables grâce à leurs schémas de trafic inhabituels.